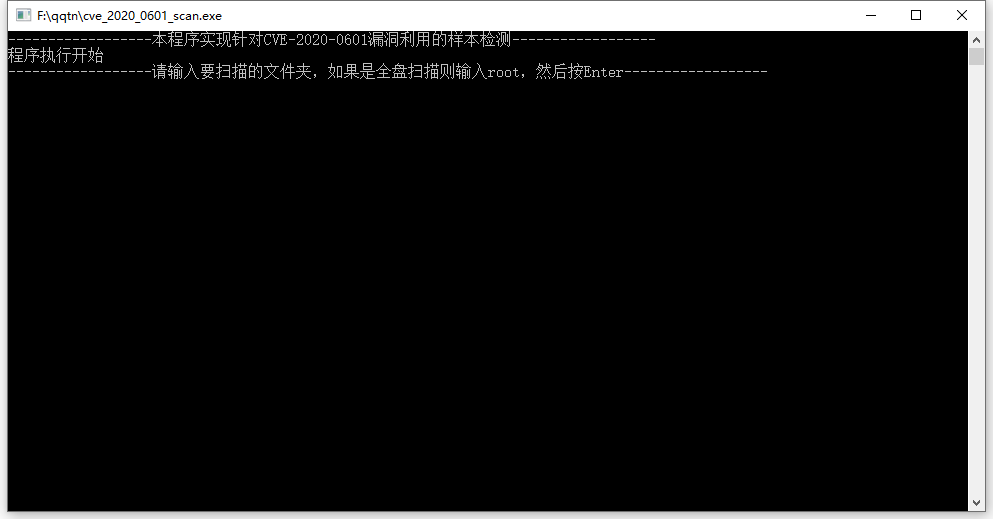

CVE-2020-0601高危漏洞来袭,win10用户遭遇黑产攻击,腾讯电脑管家率先支持修复,本程序实现针对CVE-2020-0601漏洞利用的样本检测,操作简单,只需要输入要扫描的文件夹,如果是全盘扫描则输入root,然后按Enter即可,赶紧下载查杀吧。

在昨日腾讯安全团队检测到互联网出现CVE-2020-0601漏洞利用poc(攻击代码示例)及多个在野利用恶意样本,此时离微软发布漏洞补丁也仅仅过去一天,许多windows10的用户尚未安装补丁,漏洞攻击风险已迫在眉睫。

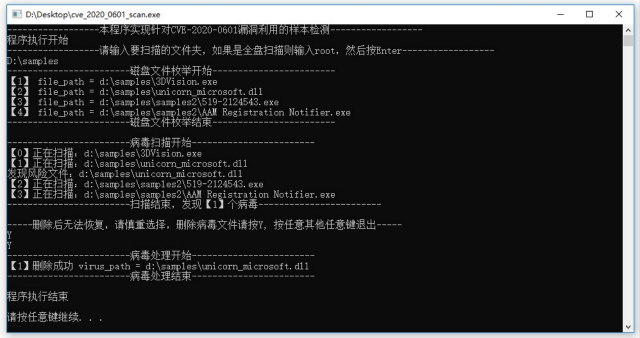

腾讯安全团队已紧急发布CVE-2020-0601漏洞利用恶意程序专杀工具,该工具可快速检测可疑程序是否利用CVE-2020-0601漏洞伪造证书,用户可运行此工具扫描本地硬盘或特定目录,将危险程序清除。

1,手动扫描(个人模式):

a,根据提示输入需要扫描的目录,然后按Enter键,如果是全盘扫描,则输入root后按Enter键(注意:通过全盘扫描的方式,所需时间较长,请耐心等待)

b,发现病毒的情况下,输入Y,然后按Enter键,则开始删除。该操作请谨慎,删除后无法还原

2,命令行模式(企业模式):

a,将exe以命令行启动,比如扫描C盘test目录(##dir=C:\test;autodel=N),如果要全盘扫描(##dir=root;autodel=N)

b, 如果要自动删除则设置autodel=Y

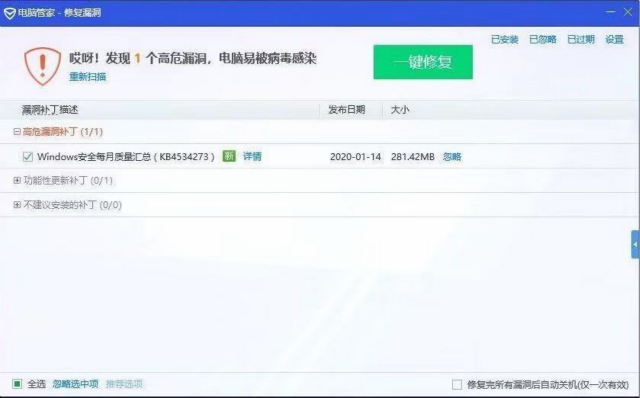

建议尽快安装系统补丁

腾讯安全专家再次建议用户尽快安装系统补丁,以消除风险。Win10个人用户可使用腾讯电脑管家的漏洞修复功能、或windows update安装补丁。

腾讯科技讯 近日,微软发布CVE-2020-0601漏洞公告,修补了Windows加密库中的CryptoAPI欺骗漏洞。该漏洞可被利用对恶意程序签名,从而骗过操作系统或安全软件的安全机制,使Windows终端面临被攻击的巨大风险,主要影响Windows 10以及Windows Server 2016和2019,Win10以下版本不受影响。

经腾讯安全技术专家检测发现,该漏洞的POC和在野利用已先后出现,影响范围包括HTTPS连接,文件签名和电子邮件签名,以用户模式启动的签名可执行程序等。目前,腾讯电脑管家、T-Sec 终端安全管理系统均可修复该漏洞,腾讯安全也已率先发布漏洞利用恶意程序专杀工具,可快速检测可疑程序是否利用CVE-2020-0601漏洞伪造证书,用户可运行此工具扫描本地硬盘或特定目录,将危险程序清除。

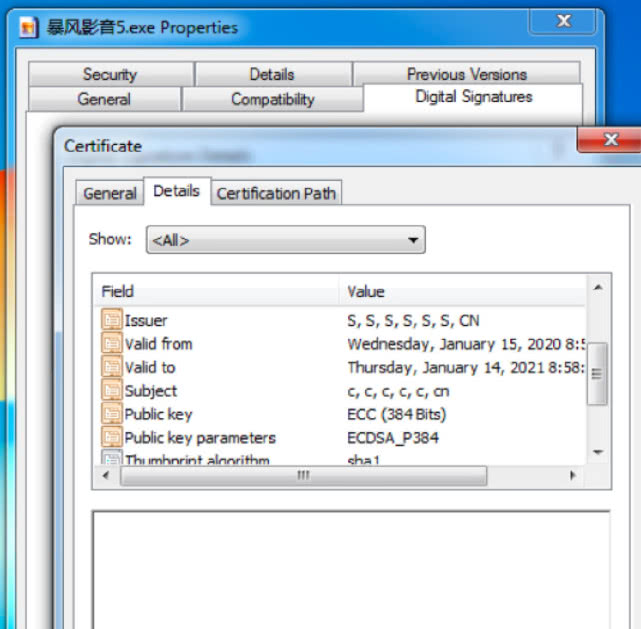

腾讯安全团队对该漏洞利用的POC进行深入分析后,确认该POC为CVE-2020-0601漏洞利用的一个典型伪造签名场景,即通过该POC可轻松伪造出正常公钥对应的第二可用私钥,相当于黑客可以用自己的私钥欺骗微软系统,随便制造一个签名,系统都以为是合法的;而在无漏洞的情况下达到该效果需要消耗极大算力。

与此同时,腾讯安全团队还检测到已有国内黑产组织利用该漏洞构造多个恶意程序,说明该漏洞的利用方法已被部分病毒木马黑产所掌握。虽然该漏洞不能直接导致蠕虫式的利用,但可以在多种欺骗场景中运用。

在野利用样本1:ghost变种远程控制木马。该样本利用漏洞构造了看似正常的数字签名,极具迷惑性。用户一旦中招,电脑将会被黑客远程控制。攻击者可以进行提权、添加用户、获取系统信息、注册表管理、文件管理、键盘记录、窃听音频等操作,还可以控制肉鸡电脑进行DDoS攻击。

利用该漏洞构造的恶意程序一

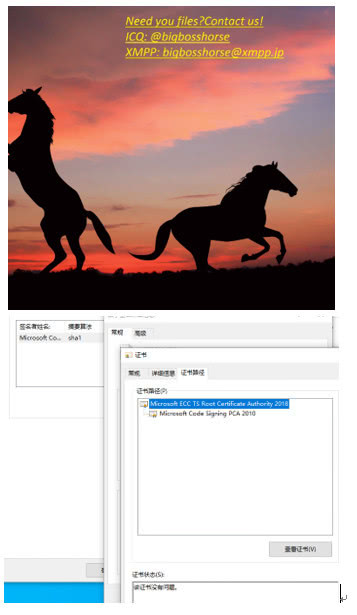

在野漏洞利用样本2:horsedeal勒索病毒。该样本具有看似正常的数字签名,攻击者诱使受害者运行该恶意程序后,会导致受害者硬盘数据被加密。

利用该漏洞构造的恶意程序二

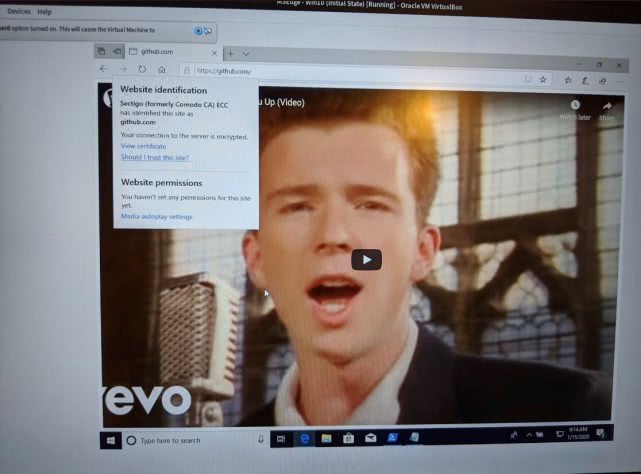

在野利用场景3:利用漏洞骗取浏览器对拥有伪造证书的网站的信任,如通过伪造类相似域名进行钓鱼攻击,在浏览器识别为“可信”网站下注入恶意脚本。

该恶意网页可显示正常的证书信息